Microsoftは2026年4月14日(現地時間)、Windows 11向けの月例セキュリティ更新プログラム「KB5083769」の配信を開始した。今回のPatch Tuesdayは大型機能アップデートではないものの、セキュリティ面での改善が複数含まれており、見落とせない内容となっている。

KB5083769の概要

KB5083769は強制インストール対象の更新プログラムで、Windowsアップデートを5週間以上停止していない限り、自動でダウンロード・インストールされる。テスト期間は1ヶ月以上を経ており、安定性は担保されている。

インストール後のビルド番号は以下の通り。

| OSバージョン | ビルド番号 |

|---|---|

| Windows 11 25H2 | 26200.8246 |

| Windows 11 24H2 | 26100.8246 |

設定 → システム → バージョン情報の「OSビルド」でバージョンを確認できる。

ダウンロード方法とオフラインインストーラー

Windows Updateから自動インストールされるが、適用に問題がある場合はMicrosoft Update Catalogから直接ダウンロードできる。

- 直接ダウンロードリンク:64ビット版・ARM-64版

Update Catalogを使用する場合のファイルサイズは以下の通り。Windows Update経由であれば差分更新のため1GB未満に収まる。

| ビルド番号 | サイズ | OSバージョン | アーキテクチャ |

|---|---|---|---|

| 26200.8246 | 5116.0 MB | Windows 11 25H2 | x64 |

| 26200.8246 | 5116.0 MB | Windows 11 25H2 | ARM64 |

| 26100.8246 | 4598.9 MB | Windows 11 24H2 | x64 |

| 26100.8246 | 4598.9 MB | Windows 11 24H2 | ARM64 |

ダウンロード後は設定 → Windows Update から「更新プログラムを確認」でも適用できる。

主な変更点・修正内容

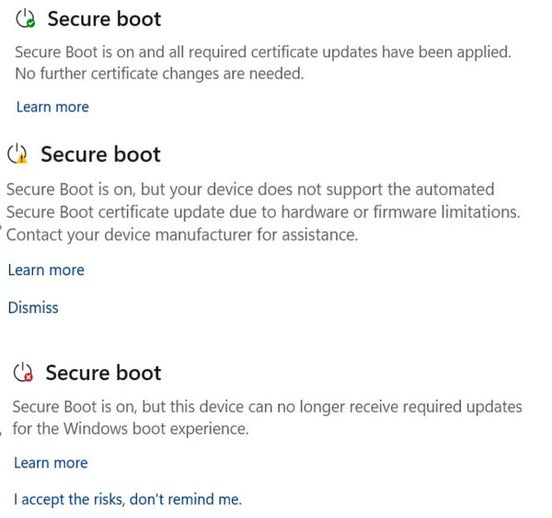

セキュアブート:証明書の更新状況が可視化(段階的展開)

今回の目玉のひとつが、セキュアブート証明書の更新状況をWindowsセキュリティアプリ上で確認できる新機能だ。「設定 → プライバシーとセキュリティ → Windowsセキュリティ」から確認でき、バッジや通知でアラートが表示される。

ただし市販デバイスではデフォルト無効となっており、段階的なロールアウトが予定されている。また、セキュアブート更新後にBitLocker回復モードへ意図せず突入してしまう不具合も今回のアップデートで解消された。

ネットワーク:QUIC経由のSMB圧縮が安定化

QUIC経由でSMB圧縮を使用する際の信頼性が向上した。タイムアウトが発生しやすかった問題が改善されており、特に企業環境やNAS経由でのファイルアクセスが多いユーザーには恩恵がある。

リモートデスクトップ:.rdpフィッシング対策を強化

.rdpファイルを悪用したフィッシング攻撃への対策が強化された。今後は.rdpファイルを開いた際、接続前にすべての接続設定が表示されるようになり、各設定はデフォルト無効で表示される。また、デバイスで初めて.rdpファイルを開く際にはセキュリティ警告が一度だけ表示される仕様となった。

リモートワーク環境での利用が多い法人ユーザーはとくに注目しておきたい変更点だ。

PCのリセット失敗バグを修正

2026年3月のホットパッチ(KB5079420)適用後、「この PC をリセット」で「ファイルを保持する」または「すべて削除する」を選択した際にリセットが失敗するケースがあった。今回のKB5083769でこの不具合が修正されている。

合わせて配信された.NETアップデート

KB5083769と並行して、以下の.NET関連の更新プログラムも配信されている。

- KB5082417:.NET Framework セキュリティ更新(2026年4月)

- KB5086097:.NET 9.0.15 セキュリティ更新(x64クライアント)

- KB5086096:.NET 8.0.26 セキュリティ更新(x64クライアント)

.NET Frameworkは多くのWindowsアプリが依存するランタイムであるため、あわせて適用しておくことを推奨する。

2026年4月 Patch Tuesdayの脆弱性修正

今月のPatch Tuesdayでは165件のMicrosoft CVEが修正された(Microsoft公式集計)。このほかMicrosoft以外のCVE 82件も再発行されている。

以下はMSRCの公式データをもとに、CVSSスコアが高いもの・悪用可能性が高いものを中心に抜粋した。

| CVE番号 | 対象製品 | CVSSv3 | 悪用可能性 |

|---|---|---|---|

| CVE-2026-33824 | Windows IKE 拡張 | 9.8 | 悪用される可能性は低い(緩和策あり) |

| CVE-2026-26149 | Microsoft Power Apps | 9.0 | 悪用される可能性は低い |

| CVE-2026-33827 | Windows TCP/IP | 8.1 | 悪用される可能性は低い |

| CVE-2026-27928 | Windows Hello | 8.7 | 悪用される可能性は低い |

| CVE-2026-32201 | Microsoft SharePoint | 6.5 | 悪用の事実を確認済み(ゼロデイ) |

| CVE-2026-33825 | Microsoft Defender | 7.8 | 悪用される可能性が高い(公開済みゼロデイ) |

| CVE-2026-33826 | Windows Active Directory | 8.0 | 悪用される可能性が高い |

| CVE-2026-32225 | Windows シェル | 8.8 | 悪用される可能性が高い |

| CVE-2026-32157 | リモートデスクトップクライアント | 8.8 | 悪用される可能性は低い |

| CVE-2026-27913 | Windows BitLocker | 7.7 | 悪用される可能性が高い |

| CVE-2026-26151 | Windows リモートデスクトップ | 7.1 | 悪用される可能性が高い |

ゼロデイはCVE-2026-32201(SharePoint)とCVE-2026-33825(Defender)の2件。うちSharePointは実際の攻撃での悪用が確認されており、早期適用が強く推奨される。

既知の問題

現時点でMicrosoftが公式に認めている既知の問題はない。

まとめ

KB5083769はセキュリティ重視の月例更新プログラムだ。リモートデスクトップのフィッシング対策強化やBitLockerバグの修正など、実害につながりかねない問題への対処が含まれており、適用を先送りする理由は薄い。パッチ適用に問題がなければ早めにインストールしておこう。

コメント